Nalezeno 17 komentářů.

Odebírat | ||

|

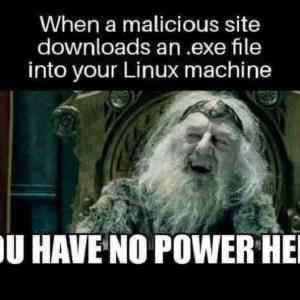

Obrázek 'exe-you-have-no-power-here' (Semenonavetraku) (1.5.2021 9:17) | reagovat |

| Jenom implementace TCP/IP na MHB8080A neni prilis rychla. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (hlas_bludu) (30.4.2021 17:40) | reagovat |

Najlepsie je pouzivat PMD-85. Tam si ziadny virus neskrtne  |

||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (Semenonavetraku) (30.4.2021 14:53) | reagovat |

| Jednak p[osilat v user agentovi spravnou architekturu je neopatrne a potom hadam, ze vetsina trojanu neni perfektne otestovana na vsech architekturach. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (soiufhe) (30.4.2021 9:40) | reagovat |

| Tak dokazu si predstavit, ze dle user-agenta se odvodi architektura systemu a dle toho se predhodi potrebna binarka. At uz je to x86_64, ARM, itanium ... | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (Semenonavetraku) (30.4.2021 5:29) | reagovat |

| soiufhe: S lidmi, kteri se snazi spustit x86_64 ELF na VAXu, nebo Itaniu je vzdycky spousta srandy. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (Žeryk) (30.4.2021 0:09) | reagovat |

| @Dvacetčtyři relevantní XKCD: https://xkcd.com/1200/ | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (Dvacetčtyři) (29.4.2021 23:18) | reagovat |

Ale cílem ransomware obvykle není zašifrovat systémové soubory, ale právě uživatelská data. A k těm většinou uživatel přístup tak nějak z principu má  |

||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (soiufhe) (29.4.2021 23:17) | reagovat |

| Predpokladam, ze pokud neco dokaze stahnout ELF, mohlo by mu to dokazat pridat i pravo pro spusteni a binarku spustit. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (soiufhe) (29.4.2021 23:13) | reagovat |

| ve wine muzes omezit, na jake disky program spusteny ve wine vidi. Takze i s wine mozna ne. Pokud by to nebyl exe, ale ELF, tak by se sifrovaci program spustil s pravy aktualniho uzivatele. A ted by zalezelo, jestli se jedna o rottkit a jestli ostatni data (disky, partitiony, zbytek FS krome ~/) ma spravne nastavena prava. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (KMR) (29.4.2021 23:07) | reagovat |

| Takže když by to byl ten virus, co ti zašifruje disk a pak chce výkupný, stalo by se to? | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (Vjfjdjdjern) (29.4.2021 22:20) | reagovat |

| Wine neni a nemuze byt sandbox, neemuluje syscally. V podstate nastavi prostredi tak, aby se mohlo spustit exe, poskytne mu DLL a vlastni implementaci Windows API. Program muze stale volat primo Linuxovy system bez pruchodu tou implementaci WinAPI. To muze delat s pravy uzivatele. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (soiufhe) (29.4.2021 21:59) | reagovat |

tak kdyby malicious site nenapsali kokoti a stahlo by to ELF, tak by se mozna dely veci  |

||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (Y) RP (29.4.2021 21:48) | reagovat |

| Jo jo, tohle je ten duvod proc davat vsem BFUs "Linux na Internet". EXE nema v risi ELFu sanci... | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (soiufhe) (29.4.2021 21:33) | reagovat |

| Wine se da nastavit jako sandbox, aby nemel nikam pristup, ale moc bych tomu neveril. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (..) (29.4.2021 21:30) | reagovat |

| KMR: Ano. | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (KMR) (29.4.2021 21:27) | reagovat |

| Dá se rozjet virus ve Wine? | ||

|

|

||

|

Obrázek 'exe-you-have-no-power-here' (soiufhe) (29.4.2021 21:19) | reagovat |

A nebo kdyz webovy fake antivir zacne skenovat disk C:  |

||

|

|

||